入侵检测是防火墙的合理补充,帮助系统对付网络攻击,扩展了系统管理员的安全管理能力(包括安全审计、监视、进攻识别和响应),提高了信息安全基础结构的完整性。

它从计算机网络系统中的若干关键点收集信息,并分析这些信息,看看网络中是否有违反安全策略的行为和遭到袭击的迹象。入侵检测被认为是防火墙之后的第二道安全闸门,在不影响网络性能的情况下能对网络进行监测,从而提供对内部攻击、外部攻击和误操作的实时保护。

一、什么是入侵检测?

入侵检测是对入侵行为的发觉。它通过对物联网或信息传输网中的若干关键点收集信息并对其进行分析,从中发现网络或系统中是否有违反安全策略的行为和被攻击的迹象。

入侵检测的软件与硬件的组合便是入侵检测系统(Intrusion DetectionSystem,IDS)。与其他安全产品不同的是,入侵检测系统需要更多的智能,它必须可以将得到的数据进行分析,并得出有用的结果。入侵检测一般分为3个步骤,依次为信息收集、数据分析、响应(被动响应和主动响应)。

物联网入侵检测的第一步是信息收集,内容包括系统、网络、数据及用户活动的状态和行为。

入侵检测利用的信息一般来自以下4个方面:

1、系统和网络日志文件

黑客经常在系统日志文件中留下他们的踪迹,因此,充分利用系统和网络日志文件信息是检测入侵的必要条件。通过查看日志文件,能够发现成功地入侵或入侵企图,并很快地启动相应的应急响应程序。

2、目录和文件中的不期望改变

网络环境中的文件系统包含很多软件和数据文件,包含重要信息的文件和私有数据文件经常是黑客修改或破坏的目标。为了隐藏系统中黑客的表现及活动痕迹,黑客们都会尽力去替换系统程序或修改系统日志文件。

3、程序执行中的不期望行为

一个进程出现了不期望的行为可能表明黑客正在入侵你的系统。黑客可能会将程序或服务的运行分解,从而导致它失败,或者是以非用户或管理员意图的方式操作。

4、物理形式的入侵信息

这包括两个方面的内容,一是未授权的对网络硬件连接;二是对物理资源的未授权访问。

数据分析是入侵检测的核心,它通过4类收集到的有关系统、网络、数据及用户活动的状态和行为等信息,一般通过3种技术手段进行分析:模式匹配,统计分析和完整性分析。其中前两种方法用于实时的入侵检测,而完整性分析则用于事后分析。

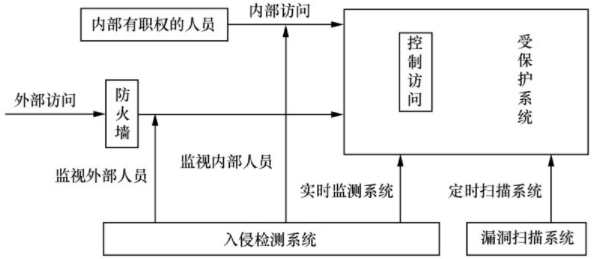

一个性能优异的入侵检测系统,不仅可使系统管理员时刻了解网络系统(包括程序、文件和硬件设备等)的任何变更,还能给网络安全策略的制订提供依据,它应该管理配置简单,使非专业人员非常容易地获得网络安全,入侵检测的规模还应根据网络规模、系统构造和安全需求的改变而改变,入侵检测系统在发现入侵后,会及时作出响应,包括记录事件和报警等。具体来说,IDS的基本功能和作用如图1所示。

图1 入侵检测的作用